Thách thức đối với hầu hết người dùng WordPress là họ thậm chí không biết liệu trang web của mình có bị tin tặc tấn công hay không. Các cuộc tấn công thường bắt đầu bằng việc bot cố gắng tìm tên người dùng và mật khẩu hợp lệ, đơn giản bằng cách liệt kê hàng trăm nghìn tổ hợp tên người dùng / mật khẩu trên URL wp-login.php của bạn. Các cuộc tấn công đó được gọi là các cuộc tấn công brute-force hoặc các cuộc tấn công dictionary. WordPress không cho bạn biết về loại sự kiện này, vì vậy làm thế nào bạn có thể biết nếu các cuộc tấn công như vậy xảy ra?

Nếu bạn không có tường lửa hoặc plugin đo lường các cuộc tấn công đó, bạn sẽ không nhận ra mình có bị tấn công hay không trừ khi quá muộn và một tin tặc có quyền truy cập.

Chúng tôi không cố gắng vẽ nên một bức tranh đen tối ở đây, nhưng chúng tôi cho rằng các cuộc tấn công cố gắng hack các trang web WordPress sẽ tăng lên chứ không giảm. Lý do là kinh tế: số lượng các trang web WordPress tăng đều đặn và do đó nó trở thành mục tiêu ngày càng phổ biến của tin tặc. Vì hầu hết các vụ hack đều được thực hiện bởi phần mềm tự động, nên việc viết một bot có thể hack hàng trăm nghìn trang web cùng một lúc có thể là một nỗ lực sinh lợi.

Các trang web WordPress không an toàn theo mặc định và các công ty lưu trữ web tốt thực hiện các biện pháp tích cực để bảo vệ các trang web của khách hàng của họ. VectorV chắc chắn rất coi trọng vấn đề bảo mật và đã đưa ra các cơ chế bảo vệ hiệu quả. Nó tương tự như cách PC Windows bị tấn công theo thời gian. Vì Windows không được bảo trì đúng cách (ví dụ: các bản cập nhật đang chờ xử lý không được cài đặt hoặc phần mềm không sử dụng không được gỡ cài đặt), WordPress cũng yêu cầu một chút công việc để giữ an toàn. Và nếu bạn thực hiện công việc đó, bạn sẽ ổn thôi.

Cách các trang web WordPress bị tấn công

Đã có đủ thông tin cơ bản, hãy đi sâu vào cách các trang web WordPress bị tấn công và cách tin tặc nghĩ. Có một số điểm xâm nhập mà tin tặc có thể khai thác để truy cập vào trang web của bạn. Bạn sẽ tìm hiểu về điều quan trọng nhất trong bài viết này, vì vậy bạn không vô tình để ngỏ một cánh cửa nào đó trên trang web của mình.

Trước hết, bạn phải hiểu rằng các cuộc tấn công sẽ xảy ra bất kể trang web của bạn lớn hay nhỏ. Tin tặc viết các đoạn mã tự động quét toàn bộ Internet để tìm các trang WordPress và tự động phân tích mọi trang chúng tìm thấy. Các tập lệnh đó sẽ quét trang web của bạn để tìm những điểm yếu phổ biến mà chúng tôi liệt kê bên dưới – và chúng sẽ không bỏ qua trang web của bạn chỉ vì bạn chỉ có 1.000 khách truy cập mỗi tháng.

Mật khẩu yếu

Các cuộc tấn công phổ biến chống lại các trang web WordPress là các cuộc tấn công brute-force và dictionary đã đề cập ở trên. Làm thế nào để các trang web WordPress bị tấn công với những thứ đó? Hãy để chúng tôi làm rõ nó.

Đầu tiên, một tin tặc quét trang web của bạn để tìm tên người dùng hoặc địa chỉ email của những người dùng đã đăng ký. Bạn có thể dễ dàng tìm thấy chúng trên các trang lưu trữ của tác giả. Tin tặc biết rằng phần cuối cùng trong URL đại diện cho tên người dùng của người dùng nhất định. Đôi khi, tin tặc thậm chí không thực hiện công việc quét tên người dùng và chỉ đơn giản là thử các thông tin đăng nhập thông thường như “admin”, “administrator” hoặc “root”.

Biết được tên người dùng nào cần thử trong các cuộc tấn công của họ, tin tặc khởi chạy giai đoạn thứ hai. Các cuộc tấn công bạo lực cố gắng kết hợp ngẫu nhiên các ký tự, số và ký tự đặc biệt để tìm mật khẩu hợp lệ. Trong những trường hợp này, việc tìm thấy một mật khẩu hợp lệ hoàn toàn là may mắn.

Mặt khác, các cuộc tấn công dictionary được cấu trúc hơi khác một chút. Tin tặc có các tệp văn bản chứa hàng triệu từ được lấy từ các từ điển (do đó cuộc tấn công này có tên như vậy). Tập lệnh của họ thử đăng nhập vào trang web của bạn bằng cách kết hợp từng từ trong các tệp đó với một tên người dùng nhất định.

Cả hai cuộc tấn công đều chạy hàng triệu lần đăng nhập vào trang web của bạn trong một khoảng thời gian ngắn. Nhưng trừ khi trang web của bạn thông báo cho bạn về những lần đăng nhập không thành công, bạn sẽ không bao giờ biết rằng một tập lệnh của tin tặc đang cố gắng xâm nhập vào trang web của bạn. Những lần đăng nhập thất bại đó chỉ đơn giản là sẽ chồng chất trong nền và bạn chỉ có thể biết rằng trang web của mình đã bị tấn công khi một tin tặc có quyền truy cập và làm điều gì đó xấu với trang web của bạn.

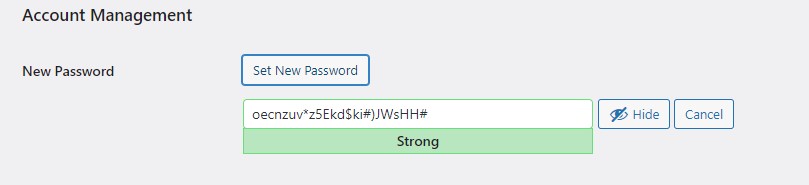

Thật tiếc khi các trang web vẫn bị tấn công theo cách này, tuy nhiên WordPress đã tích hợp một trình tạo mật khẩu cho phép bạn tạo một mật khẩu an toàn và bạn có thể dễ dàng tạo một mật khẩu mạnh.

Phiên bản, Chủ đề hoặc Plugin WordPress đã lỗi thời

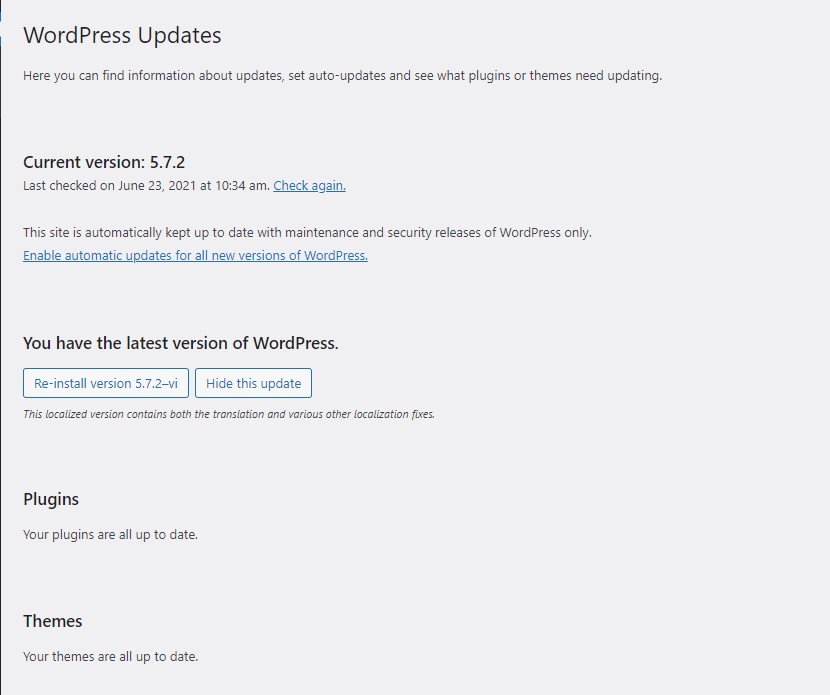

Điểm yếu phổ biến thứ hai mà tin tặc thích khai thác là khi các trang web chạy các phiên bản WordPress, chủ đề hoặc plugin đã lỗi thời. Bạn không phải tìm kiếm lâu trước khi tìm ra ví dụ cho kiểu tấn công này, chỉ cần xem xét các lỗ hổng được vá trong plugin WP Cost Estimation phiên bản 9.644 , một lỗi trong phiên bản WordPress 4.9.8 có thể dẫn đến thực thi mã từ xa hoặc bảo mật. vấn đề với các phiên bản WooCommerce trước 3.5.4 .

Mặc dù những trang đó có phần kỹ thuật, nhưng đừng sập bẫy khi nghĩ rằng chúng không quan trọng vì bạn không hiểu chúng. Tin tặc tích cực khai thác các vấn đề bảo mật đó rồi. Vì vậy, tốt hơn bạn nên tạo một bản sao lưu trang web của mình và cập nhật nó ngay bây giờ nếu một trong những ví dụ này phù hợp với trang web của bạn. Chúng tôi thực sự nghiêm túc, làm điều đó ngay bây giờ và quay lại bài viết sau khi cập nhật xong.

Tuyệt quá!

Ngay cả với các bản cập nhật tự động, chúng tôi vẫn thấy nhiều trang WordPress đã lỗi thời. Khi nói chuyện với chủ sở hữu của họ, chúng tôi thường nghe nói rằng những người dùng WordPress không rành về công nghệ lo lắng về việc cập nhật sẽ làm hỏng mọi thứ. Nếu đúng như vậy, hãy yêu cầu các nhà phát triển Web kiểm tra tất cả các bản cập nhật và xác minh rằng các bản cập nhật sẽ không làm hỏng trang web của bạn. Đầu tư vào dịch vụ lưu trữ được quản lý rẻ hơn nhiều so với việc sửa một trang web bị tấn công (thậm chí có thể sửa được).

Bất kể bạn có thể viết mã hay không, bạn cần trang web của mình được cập nhật thường xuyên.

Kỹ thuật xã hội

Tất cả chúng ta đều biết kỹ thuật xã hội từ hộp thư đến của chúng ta. Bất cứ khi nào chúng ta nhận được một email giống như từ PayPal nhưng có một vài lỗi như lỗi chính tả hoặc URL kỳ lạ trong đó, chúng ta (hy vọng) sẽ nhận ra và xóa nó. Chúng tôi biết rằng PayPal sẽ không bao giờ gửi một email như vậy và hiểu rằng một tin tặc vừa thử lừa đảo đối với thông tin đăng nhập PayPal của chúng tôi. Các email tương tự được gửi đi đối với thông tin đăng nhập ngân hàng, thông tin đăng nhập mua sắm, v.v.

Có khả năng, điều này cũng có thể xảy ra cho trang web của bạn. Bằng cách quét qua trang web của bạn, tin tặc có thể xác định được địa chỉ email của người dùng của bạn và sau đó gửi email lừa đảo đến họ. Đôi khi, tin tặc sẽ giả vờ là nhà phát triển WordPress, nhà phân tích bảo mật, nhân viên của công ty lưu trữ của bạn hoặc bất kỳ dịch vụ nào khác có thể cần đăng nhập vào trang web của bạn. Chúng ta phải rất thận trọng với những email như vậy. Các trang web WordPress bị tấn công không chỉ bằng cách khai thác mã của họ mà còn bằng cách khai thác người dùng của họ bằng những email như vậy.

Mặc dù bạn có thể nghĩ rằng điều này không thể xảy ra với bạn vì bạn là người dùng duy nhất, nhưng bạn có thể đúng. Cá nhân bạn có thể nhận thức được mối đe dọa bảo mật này. Nhưng những người dùng khác thì sao? Ví dụ: giả sử bạn đang chạy một cửa hàng bằng WooCommerce một cách thành công và có hàng trăm hoặc thậm chí hàng nghìn thông tin đăng nhập của khách hàng trong cơ sở dữ liệu của bạn. Liệu bạncó nhận thức được kỹ thuật xã hội đang cố gắng xâm phạm thông tin đăng nhập của bạn không?

Nếu bạn muốn hiểu kỹ thuật xã hội hoạt động như thế nào, có những cuốn sách rất thú vị về chủ đề này – ngay cả trên các trang web như Amazon. Một là “ Kỹ thuật xã hội: Khoa học về sự tấn công của con người ”, một bài đọc rất thú vị không chỉ dành cho các hacker (có tham vọng) hoặc các chuyên gia bảo mật. Nếu bạn muốn có cái nhìn sâu sắc về cách nghĩ của tin tặc, tôi thực sự khuyên bạn nên đọc nó!

Phiên bản PHP lỗi thời

PHP là ngôn ngữ lập trình mà các phần lớn của WordPress được viết. Đây cũng là nền tảng chạy trên máy chủ lưu trữ web của bạn, nền tảng này sẽ chuyển đổi ngôn ngữ lập trình thành trang web mà bạn thấy trong trình duyệt của mình. Và ngay cả khi bạn không thể viết mã, bạn cần quan tâm đến việc sử dụng phiên bản cập nhật của PHP.

Bạn có thể đã nhận được thông báo từ công ty lưu trữ của mình vài tuần trước rằng bạn cần cập nhật phiên bản PHP của mình. Với bản cập nhật WordPress mới nhất (5.7), bạn thậm chí sẽ thấy thông báo về các phiên bản PHP đã lỗi thời trong bảng điều khiển của mình – đó là tầm quan trọng của chủ đề này.

Vấn đề bắt nguồn từ phiên bản PHP 5 được phát hành vào tháng 8 năm 2004. Hãy nhớ rằng, đó là khi bài hát “Yeah” của Usher là số một, Windows XP ở đỉnh cao mới chỉ được ba năm và nền kinh tế Hoa Kỳ phục hồi sau bong bóng DotCom. Đó là cách phiên bản PHP 5 cũ hoạt động.

Vào ngày 31 tháng 12 năm 2018, PHP 5.6 đã hết tuổi thọ. Điều đó có nghĩa là nếu bạn vẫn đang sử dụng nó, bạn sẽ không nhận được bất kỳ bản vá bảo mật nào nữa. Các lỗ hổng được biết đến công khai sẽ KHÔNG được sửa nữa. Bạn thực sự đang mời tin tặc đột nhập vào trang web của mình nếu bạn vẫn đang sử dụng PHP 5.6 hoặc thậm chí là PHP 7.0 (đã hết hạn sử dụng vào ngày 3 tháng 12 năm 2018).

Cập nhật lên PHP 7.2 hoặc 7.3 (PHP 8.0 là mới nhất) có thể sẽ là một quá trình suôn sẻ. Nó sẽ mang lại cho bạn tốc độ tải tốt hơn và bảo mật hơn. Mặc dù bạn có thể phải thuê một nhà phát triển để làm cho các tính năng cũ (thực sự cũ) của trang web của bạn tương thích, nhưng thực sự không có cách nào để bỏ qua việc nâng cấp PHP nếu bạn đang quan tâm đến một trang web ổn định và an toàn.

Làm thế nào để tránh trang web của bạn bị tấn công

Bạn vừa tìm hiểu về bốn cách các trang web WordPress có thể bị tấn công. Hãy trang bị cho bạn những kiến thức cần thiết để tránh việc hack đó xảy ra trên trang web của bạn. Đặc biệt nếu bạn không phải là nhà phát triển web, những mẹo này có thể cứu trang web của bạn theo đúng nghĩa đen.

Hãy thử danh sách kiểm tra đơn giản này để luôn được bảo vệ:

- Thực thi mật khẩu mạnh cho người dùng của bạn. WordPress có một cơ chế tích hợp để tạo mật khẩu mạnh và trình quản lý mật khẩu giúp bạn quản lý mật khẩu một cách an toàn. Tôi đề xuất ít nhất 16 ký tự cho bất kỳ mật khẩu nào.

- Đầu tư vào máy chủ lưu trữ an toàn và yêu cầu máy chủ lưu trữ của bạn cập nhật PHP lên ít nhất là phiên bản 7.1. Nếu nghi ngờ nên chọn máy chủ lưu trữ nào, bạn không thể làm sai với Liquid Web.

- Cài đặt các bản cập nhật đang chờ xử lý ít nhất hàng tuần. Đây cũng là một phần trong danh sách kiểm tra bảo trì WordPress tiêu chuẩn của chúng tôi.

- Nâng cao nhận thức về các cuộc tấn công kỹ thuật xã hội trong số người dùng của bạn bằng cách giải thích cách hoạt động của các cuộc tấn công đó. Vui lòng sao chép đoạn văn từ bài viết này.

- Xóa các plugin và chủ đề bạn không còn sử dụng nữa.

- Cài đặt các công cụ như Webarx hoặc iThemes để bảo vệ trang web của bạn. Tôi không khuyên dùng WordFence vì chúng tôi nhận thấy nó gây ra sự cố trên một số trang web khách hàng mà chúng tôi quản lý.

- Đảm bảo bạn luôn có bản sao lưu trang web của mình. Bạn cũng có thể cài đặt các plugin miễn phí như Updraft Plus hoặc BackWPUp.

Bài viết này không có nghĩa là một danh sách đầy đủ về cách các trang web WordPress bị tấn công nhưng nhằm cung cấp cho bạn cái nhìn tổng quan về các rủi ro bảo mật WordPress phổ biến. Tương tự như vậy, danh sách kiểm tra cũng chỉ bao gồm những điều cơ bản, bạn có thể làm nhiều việc khác để cải thiện trang web WordPress của mình.

Để lại bình luận